1. أستخدم حلاً موثوقاً لمكافحة الفيروسات

يعد حل مكافحة الفيروسات الموثوق به خط دفاعك الأول ضد برامج الفدية. بينما يوفر برنامج Windows Defender حماية جيدة، توفر خيارات الجهات الخارجية مثل Bitdefender و Kaspersky و Norton حماية مُحسنة ضد برامج الفدية مع مراقبة فورية. يكمن السر في اختيار برنامج يفحص بنشاط سلوك الملفات المشبوهة، وليس فقط توقيعات البرامج الضارة المعروفة.

الأهم من ذلك ، حافظ على تحديث برنامج ماكحة الفيروسات لديك. تتطور برامج الفدية يومياً، وتعريفات الفيروسات القديمة تجعلك عرضة لتهديدات جديدة. تُحدث معظم برامج مكافحة الفيروسات تلقائياً، ولكن تحقق جيداً من إعداداتها. إذا كنت قد أكتشفت أنك نزّلت فيروساً، فإن برنامج مكافحة الفيروسات المُحدث سيساعد في احتواء الضرر قبل أن يُشفر برنامج الفدية ملفاتك.

على الرغم من هذه المزايا، لا ينبغي أن تمنعك مخاوف الأداء من إستخدام برامج مكافحة الفيروسات. ففوائد الحماية تفوق التأثيرات البسيطة على السرعة ، خاصة عندما تُدمر برامج الفدية كل ما عملت عليه.

يمكنك أيضاً استخدام أدوات عبر الإنترنت مثل Virus Total لفحص الملفات المنزلة قبل فتحها. تفحص هذه الخدمة المجانية الملفات عبر عدة محركات مكافحة فيروسات في آن واحد. توخّ الحذر الشديد مع أنواع الملفات مثل ملفات PDF و الملفات المضغوطة، و التي تُستخدم غالباً لإخفاء الفيروسات. كما تُعد الملفات القابلة للتنفيذ، و البرامج النصية، و المستندات التي تدعم وحدات الماكرو، من أكثر أنواع أنتشار برامج الفدية.

2. إنشاء نسخ احتياطية منتظمة وغير متصلة لبياناتك

قد يبدو إنشاء نسخ احتياطية منتظمة أمراً مُملاً، ولكنه أفضل ضمان لك ضد برامج الفدية. تظل قاعدة 1-2-3 هي المعيار الأمثل: احتفظ بثلاث نسخ من بياناتك المهمة، وخزّنها على نوعين مختلفين من الوسائط، و احتفظ بنسخة واحدة خارج الموقع. هذه الإستراتيجية فعّالة؛ فحتى في حال تعرض جهازك لبرامج الفدية، ستتوفر لديك نسخ نظيفة يمكنك استعادتها.

فصل الإتصال إلزامي، فبرامج الفدية لا تستطيع تشفير ما لا يمكنها الوصول إليه. لذلك، يجب فصل محركات الأقراص الصلبة الخارجية بعد اكتمال النسخ الإحتياطي. التخزين السحابي مناسب للنسخ الإحتياطي خارج الموقع، ولكن يُنصح بإستخدام خدمات إدارة الإصدارات للتعافي من برامج الفدية التي قد تُشفر الملفات.

الأتمتة تُسهل الإتساق. يُنصح بإعداد نسخ احتياطية مجذولة لنسخ بياناتك الرقمية بالكامل دون الحاجة إلى التفكير في الأمر. يُمكن لـ Windows File History أو Time Machine لأجهزة الماك، أو حلول أخرى تابعة لجهات خارجية القيام بذلك تلقائياً.

* ملحوظة : لا تكتف بالنسخ الإحتياطي، بل اختبره. تضمن اختبارات الإستعادة الدورية أن نسخك الإحتياطية تعمل بكفاءة عند الحاجة إليها.

3. كن حذر مع مرفقات البريد الإلكتروني و الروابط

يُعد البريد الإلكتروني أحد أساليب إيصال برامج الفدية المُفضّلة، وُيبدع مُجرمو الإنترنت في أساليبهم. قد يكون إشعار الفاتورة أو الشحن العاجل من عنوان بريد إلكتروني غير مألوف هجوماً مبطناً بذكاء. تحقق دائماً من عناوين المرسل بعناية. فكثيراً ما يكشف التمرير فوق عناوين البريد الإلكتروني و الروابط عن نطاقات مشبوهة لا تُطابق المرسل المُفترض.

قبل النقر على أي رابط أو تنزيل أي مرفقات، فكر ملياً. نعلم أن الشركات الموثوقة نادراً ما ترسل مرفقات غير متوقعة أو تطلب إجراء فورياً عبر روابط البريد الإلكتروني. في حال الشك، تواصل مع المُرسل عبر قناة أخرى للتحقق.يمكنك أيضاً حظر رسائل التصيد الإحتيالي من بريدك الوارد باستخدام فلاتر البريد الإلكتروني المدمجة وميزات الأمان.

ينطبق الحذر نفسه على تنزيلات البرامج. غالباً ما تختبئ برامج الفدية في برامج مقرصنة، لذا لا تُنزل برامج مقرصنة - فالنسخة " المجانية" قد تُكلفك جميع بياناتك. التزم بالمصادر الرسمية و الناشرين المعتمدين. إذا بدا لك مرفق بريد إلكتروني مثيراً للريبة ولو قليلاً، فاحذفه. فالأمان أفضل من التشفير.

4. استخدم المصادقة القوية لجميع حساباتك

يمكن أن تُشكل المصادقة القوية حاجزاً فعالاً ضد هجمات برامج الفدية التي تبدأ بالحسابات المُخترقة. استخدام كلمات مرور فريدة ومعقدة لكل خدمة يمنع المهاجمين التنقل بين الحسابات في حل اختراق إحداها. تُسهل برامج إدارة كلمات المرور هذه العملية، حيث تُنشئ بيانات اعتماد قوية وتُخزنها.

تُضيف المصادقة الثنائية (2FA) الحماية اللازمة، ولكن ليست كل الطرق متساوية. مع أن أي مصادقة ثنائية لا تُغني عن أي منها، إلا أن الاعتمادالمصادقة الثنائية عبر الرسائل النصية القصيرة قد يكون محفوفاً بالمخاطر بسبب هجمات تبديل بطاقات SIM.

توفر تطبيقات المصادقة مثل Google Authenticator أو Authy بدائل أكثر أماناً، وتوفر مفاتيح الأمان المادية أقوى دفاع ضد محاولات الإستيلاء على الحساب.

من المهم أيضاً عدم نسيان خيارات الإسترداد. يجب عليك تأمين رموز النسخ الإحتياطي و رسائل البريد الإلكتروني للإسترداد بنفس درجة الحذر التي تتبعها في حساباتك الأساسية. غالباً ما يستهدف مُشغلو برامج الفدية حسابات البريد الإلكتروني أولاً، ثم يستخدمونها لإعادة تعيين كلمات المرور وتوسيع نطاق وصولهم. تساعد عمليات الفحص الأمني الدورية لمراجعة الجلسات النشطة و التطبيقات المتصلة على اكتشاف الوصول غير المصرح به مبكراً.

5. تقسيم شبكتك للحد من انتشار الهجمات

قد يبدو تقسيم الشبكة تقنياً، ولكنه ببساطة تقسيم شبكتك إلى مناطق منفصلة. تخيل الأمر كأنك تُنشئ أقساماً منفصلة - إذا أصاب برنامج الفدية منطقة واحدة، فلن ينتشر بسهولة إلأى مناطق أخرى. هذه الإستراتيجية الإحتوائية تحد من الضرر بشكل كبير، خاصة في الشبكات المنزلية التي تحتوي على أجهزة متعددة.

تبدأ عملية تجزئة الشبكة الأساسية بشبكات الضيوف. توفر معظم أجهزة التوجيه الحديثة هذه الميزة، مما يسمح بإنشاء شبكات معزولة للزوار أو الأجهزة الأقل موثوقية. ضع أجهزة المنزل الذكي وكاميرات المراقبة وأجهزة إنترنت الأشياء على شبكات منفصلة عن أجهزة الكمبيوتر و الهواتف. بهذه الطريقة، لن يتمكن مصباح ذكي مخترق من الوصول إلى جهاز اللابتوب الخاص بالعمل.

لحماية أكثر متانة، فكر في إستخدام شبكات VLAN ( شبكات المناطق المحلية الإفتراضية) لتقسيم شبكتك المنزلية. على الرغم من تعقيدها، تُنشئ شبكات VLAN قطاعات شبكة معزولة تماماً. يمكنك فصل أجهزة العمل ، وأجهزة الكمبيوتر، وأنظمة الترفيه. تدعم بعض أجهزة التوجيه المتقدمة و المفاتيح المُدارة هذه الميزة دون الحاجة إلى مُعدات خاصة بالمؤسسات.

* ملحوظة : يعمل التجزئة بشكل أفضل عند دمجه مع كلمات المرور قوية لكل جزء من الشبكة. غيّر بيانات اعتماد جهاز التوجيه الافتراضية، واستخدم تشفير WPA3 عند توفره، وحدّث برنامج جهاز التوجيه الثابت بانتظام. هذه الطبقات تُصعب على برامج الفدية اختراق الشبكة.

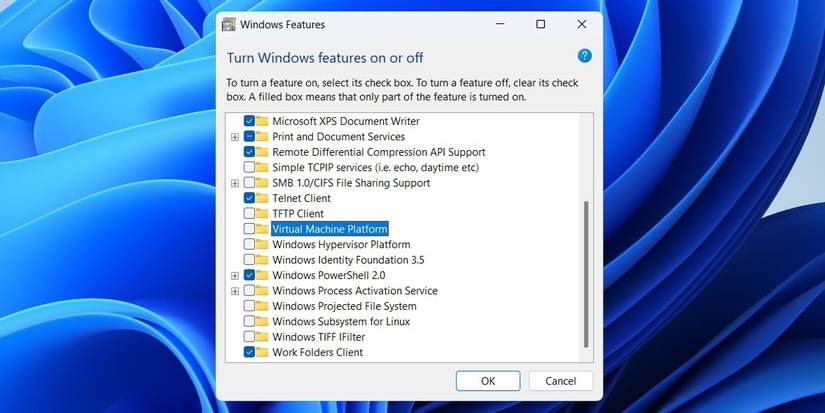

6. تعطيل الميزات و الخدمات غير الضرورية

كل خدمة غير ضرورية تعمل على جهاز الكمبيوتر الخاص بك تُمثل نقطة دول محتملة لبرامج الفدية. كلما زادت الميزات المُفعّلة، زاد نطاق هجومك. يؤدي تقليل هذا النطاق بتعطيل الخدمات غير المُستخدمة إلى تقليل الثغرات الأمنية التي يُمكن لبرامج الفدية استغلالها للوصول الأولي.

يُعد بروتوكول سطح المكتب البعيد (RDP) هدفاً رئيسياً لهجمات برامج الفدية. عطّله تماماً إلا إذا كنت بحاجة مُلحّة للوصول إليه عن بُعد . كما تُشكل خدمات مشاركة الملفات و الطابعات مخاطر عند تركها مفتوحة دون داع. أوقف تشغيل اكتشاف الشبكة و مشاركة المجدات العامة إذا لم تكن تستخدمهما بشكل نشط، حيث غالباً ما تكون هذه الميزات مُفعلة افتراضياً.

يأتي نظام ويندوز مليئاً ببرامج ويندوز غير الضرورية التي قد تنشئ ثغرات أمنية خدمات مثل Windows Script Host ، و الاتصال عن بُعد بـPowerShell و SMBv1 تُستغل بشكل متكرر من قبل برامج الفدية. عطّل هذه الخدمات من خلال ميزات ويندوز أو نهج المجموعة إلا إذا كان عملك يتطلبها.

تساعد عمليات التدقيق المنتظمة في الحافظ على الأمان من خلال الحفاظ على كفاءة النظام. تحقق دورياً من برامج بدء التشغيل، وخدمات الخلفية، و إضافات المتصفح. أزل أي شئ لا تعرفه أو تستخدمه. المبدأ بسيط : أوقف تشغيله إذا لم تكن بحاجة إليه. نظام بسيط يقلل من فرص انتشار برامج الفدية.